A Microsoft divulgou uma falha crítica na estrutura de governança de seus agentes de copiloto que permite que qualquer usuário autenticado acesse e interaja com agentes de IA dentro de uma organização – controles políticos pretendidos e expondo operações confidenciais a atores não autorizados.

No centro da questão está o caminho Agente de copiloto As políticas são aplicadas – ou, com mais precisão, não aplicadas – quando os usuários enumeram e invocam agentes de IA.

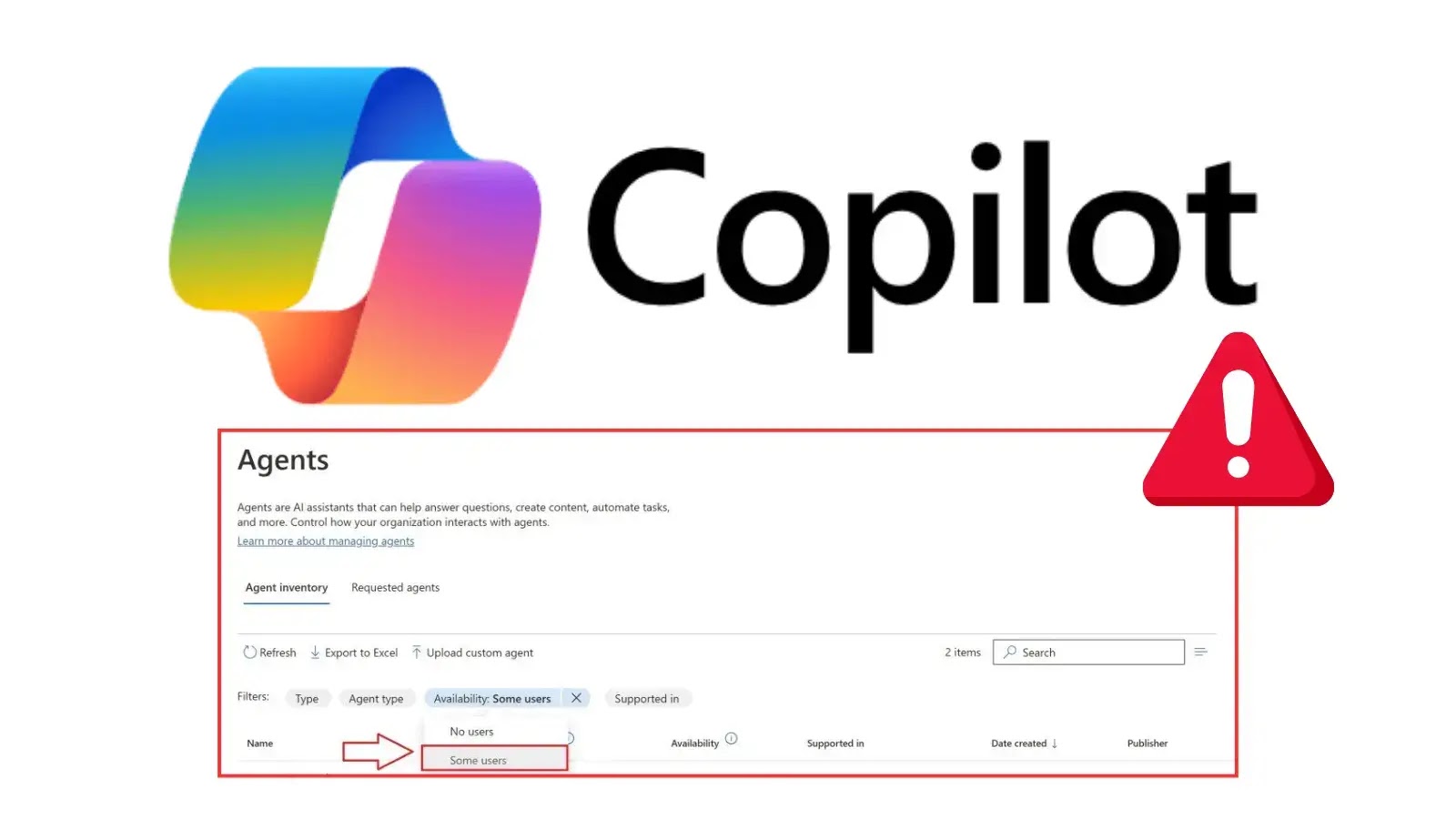

Os administradores de uma organização definem regras de política por usuário ou por grupo que ditam quem pode ver e operar agentes específicos de IA.

No entanto, devido a um lapso na avaliação de políticas, esses controles são aplicados apenas a agentes listados através das APIs de gerenciamento do Microsoft 365 Admin Center, não aos pontos de extremidade do gráfico mais amplo que os clientes da GUI e as integrações baseadas em scripts usam para descobrir e chamar agentes.

Na prática, isso significa que, embora o centro de administração oculte ou restrinja corretamente os agentes com base na política, qualquer usuário com acesso básico às chamadas de API gráfico – com padrão por padrão para todas as licenças do Microsoft 365 – pode recuperar toda a lista de agentes, incluindo aqueles “privados” marcados ou limitados a funções privilegiadas.

Com uma solicitação de get simples, APLOVESTHTTPS: //graph.microsoft.com/beta/ai/agents/, usuários não autorizados podem reunir identificadores de agentes, metadados e pontos de extremidade. Mais preocupantes, eles podem invocar esses agentes publicando instruções para seus pontos de extremidade de execução sem serem bloqueados por verificações de políticas.

O próprio engenheiro da Microsoft que descoberto e relatou que a falha afirmou que o bloqueio de políticas no portal do administrador é efetivamente o molho de janela: “Achamos que os administradores de inquilinos tinham visibilidade exclusiva em seus agentes de IA, mas o plano de execução no gráfico estava aberto”.

Essa lacuna não apenas prejudica a postura zero-confiança, mas também apresenta riscos significativos de segurança e conformidade.

Fluxo de trabalho de automação sensível – tarefas de divisão como rotação privilegiada de credenciais, orquestração de classificação de dados ou geração de briefing executivo – estão repentinamente ao alcance de todos os usuários do inquilino.

A vulnerabilidade, rastreada como CVE-2025-XXXX, possui uma classificação de gravidade de 9,1 (crítica) na escala CVSS 3.1.

A Microsoft verificou a exploração de prova de conceito dentro de 24 horas, emitiu uma versão corrigida do middleware de aplicação de políticas em agosto e notificou clientes impactados pelo Microsoft 365 Message Center.

Os administradores devem aplicar a atualização de agosto de 2025 ao Copilot para o Microsoft 365 e monitorar seus agentes cataloga para padrões de acesso irregular.

Especialistas do setor enfatizam isso enquanto Microsoft Movidos rapidamente para remediar a falha, as organizações devem adotar controles compensadores imediatamente. As recomendações incluem:

- AUDITAR SCPES DE PERMISSÃO DE API GRAPH: restrinja o acesso desnecessário a pontos de extremidade relacionados à IA.

- Implementando políticas de acesso condicional: requer autenticação de vários fatores e conformidade do dispositivo para uso da API gráfica.

- Monitoramento Invocação incomum do agente: Configure alertas do SIEM para altos volumes de chamadas de agentes ou acesso fora de horas.

- Revisão do Catálogo do Agente: Exclua agentes de IA não utilizados ou depreciados para reduzir a superfície de ataque.

Este incidente ressalta as dores crescentes de integrar a automação de IA em ambientes corporativos.

À medida que os agentes da IA se tornam missionários críticos, é essencial garantir que a governança e a aplicação das políticas sejam herméticas em todas as camadas da API.

Mesmo gigantes do setor como a Microsoft podem ignorar aviões políticos sutis, mas a detecção rápida, a divulgação transparente e o patch swift continuam sendo o padrão-ouro para manter a confiança nas ferramentas de produtividade acionadas pela IA.

Encontre esta notícia interessante! Siga -nosGoogle NewsAssim,LinkedIneXPara obter atualizações instantâneas!