CTM360 descobriu uma nova campanha global de malware apelidada de “ClickTok” que espalha o spyware SparkKitty por meio de lojas falsas do TikTok para roubar carteiras de criptomoedas e drenar fundos.

O trojan spyware exclusivo descoberto por CTM360 é projetado especificamente para explorar os usuários da TikTok Shop em todo o mundo.

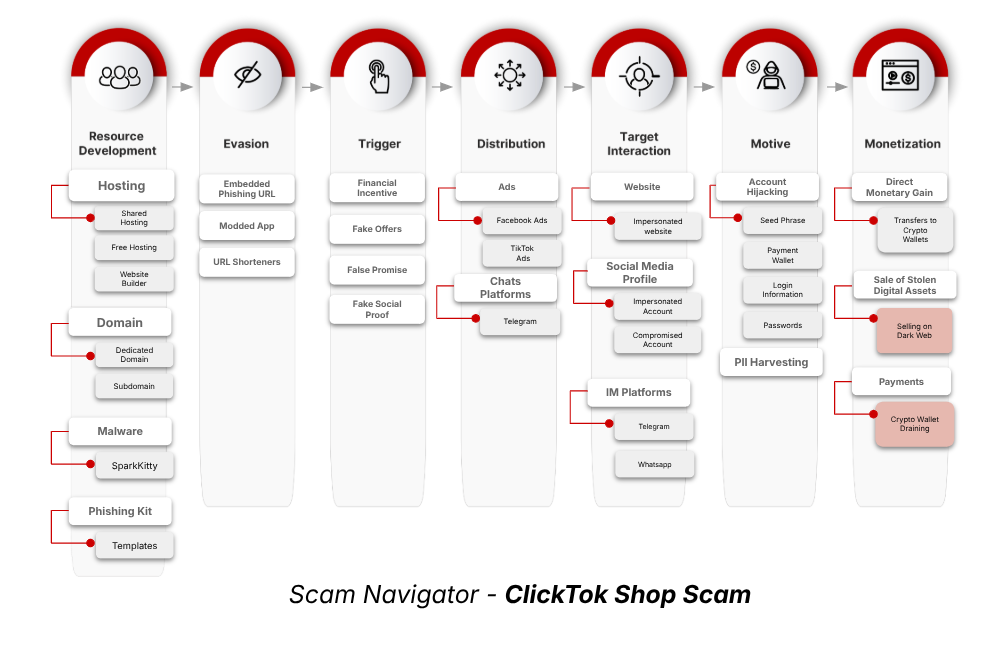

Apelidada de “ClickTok”, essa operação de golpe altamente coordenada emprega um modelo de golpe híbrido que combina phishing e malware para enganar compradores e participantes do programa de afiliados na crescente plataforma de comércio eletrônico do TikTok.

Na campanha ClickTok, as lojas TikTok foram identificadas com o spyware SparkKitty, uma variante muito semelhante ao SparkCat, anteriormente identificada pela Kaspersky.

Uma vez instalado, ele se infiltra no dispositivo do usuário, acessa a galeria de fotos e extrai capturas de tela que podem conter credenciais de carteira de criptomoedas. O que torna o ClickTok único é o uso simultâneo de táticas de phishing e malware, aumentando significativamente seu impacto e discrição.

O golpe começa com a representação do ecossistema comercial do TikTok, incluindo TikTok Shop, TikTok Wholesale e TikTok Mall. Os agentes de ameaças criam sites falsos do TikTok que imitam de perto a interface oficial, enganando os usuários fazendo-os pensar que estão interagindo com a plataforma real.

As vítimas são atraídas para fazer login e tentar fazer compras. Durante o processo de checkout, eles são instruídos a pagar por meio de carteiras de criptomoedas.

Depois que o pagamento é feito, o aplicativo trojanizado incorporado ao spyware SparkKitty captura secretamente dados confidenciais, incluindo credenciais de carteira, lendo capturas de tela e imagens armazenadas no dispositivo, permitindo o roubo de fundos digitais.

O Motivo por Trás do ClickTok – Uma Estrutura Híbrida de Golpes

O invasor tem dois objetivos principais:

Sites de phishing:

Eles incitam os usuários a abrir os URLs falsos da loja distribuídos por meio de meta-anúncios, solicitando que os usuários insiram credenciais de login, detalhes de pagamento ou informações do vendedor, todos coletados silenciosamente.

CTM360 rastreou um trojan spyware exclusivo projetado especificamente para explorar os usuários da TikTok Shop em todo o mundo.

Apelidada de “ClickTok”, essa operação de golpe altamente coordenada emprega um modelo de golpe híbrido que combina phishing e malware para enganar compradores e participantes do programa de afiliados na crescente plataforma de comércio eletrônico do TikTok.

Aplicativos trojanizados:

No celular, os sites pedem aos usuários que instalem aplicativos TikTok modificados infectados com o SparkKitty, uma variante de spyware maliciosa capaz de vigilância profunda do dispositivo, raspagem da área de transferência e roubo de credenciais.

Esses aplicativos falsos têm as interfaces de usuário exatas das lojas originais do TikTok, induzindo as vítimas a acreditar que estão interagindo com um aplicativo TikTok legítimo enquanto desviam silenciosamente dados confidenciais em segundo plano.

Anúncios falsos, vídeos de IA e domínios semelhantes

Os golpistas do ClickTok usam vídeos falsos gerados por IA e anúncios da Meta para alcançar um público mais amplo. Esses anúncios direcionam os usuários para domínios cibernéticos falsos cuidadosamente criados para se parecerem com URLs reais do TikTok.

Até o momento, o CTM360 observou:

-

10.000+ sites TikTok falsificados, muitos usando TLDs gratuitos ou baratos, como .top, .shop, .icu e outros.

-

Mais de 5.000+ instâncias exclusivas de aplicativos maliciosos, espalhadas por meio de códigos QR, aplicativos de mensagens e downloads no aplicativo.

Campanhas fraudulentas que se passam não apenas pela TikTok Shop, mas também pelo TikTok Wholesale e pelo TikTok Mall.

Motivo e monetização

A campanha ClickTok usa páginas falsas de login da TikTok Shop para coletar credenciais de usuário e distribuição de malware por meio de aplicativos trojanizados que permitem o sequestro de contas. Ele implementa uma estrutura de pagamento alternativa que exclui as transações tradicionais com cartão, exigindo pagamentos por meio de carteiras de criptomoedas.

As vítimas geralmente são incentivadas a “recarregar” carteiras falsas do TikTok ou moedas digitais como USDT, ETH e muito mais.

Recomendações do CTM360

O CTM360 pede aos usuários e organizações que fiquem atentos e tomem as seguintes precauções:

-

Evite baixar software modificado, crackeado ou desconhecido, especialmente de sites de torrent e Telegram.

-

Sempre verifique a autenticidade do domínio antes de inserir informações de login ou pagamento e verifique manualmente se há erros de ortografia ou extensões de domínio suspeitas.

-

Denuncie qualquer conteúdo, anúncios ou diretamente para o TikTok ou autoridades de segurança cibernética em seu país.

-

Marcas e vendedores devem monitorar regularmente as tendências de abuso e falsificação de identidade usando plataformas de inteligência de ameaças.

-

Antivírus forte ou solução EDR para evitar violações de spyware SparkKitty.

-

Se você usa uma carteira de criptomoedas, escolha uma protegida pela área de transferência.

Leia o relatório completo do ClickTok SparkKitty.

O CTM360 executou uma análise profunda do golpe ClickTok e publicou um relatório detalhado sobre o trojan ClickTok.

Detecte ameaças cibernéticas 24 horas por dia, 7 dias por semana com o CTM360

Monitore, analise e mitigue prontamente os riscos em seu cenário digital externo com o CTM360.

Patrocinado e escrito por CTM360.