Embargo Ransomware arrecada US$ 34,2 milhões em criptomoedas desde abril de 2024

O ransomware Embargo, provavelmente um sucessor do BlackCat/Alphv, arrecadou US$ 34,2 milhões em criptomoedas desde meados de 2024, dizem os pesquisadores.

O Grupo de ransomware de embargo processou US$ 34,2 milhões em criptomoedas desde o surgimento em abril de 2024, relatam pesquisadores da empresa de inteligência Blockchain TRM Labs.

“A TRM Labs identificou aproximadamente US$ 34,2 milhões em volume de transações de entrada provavelmente associadas ao grupo, com a maioria das vítimas localizadas nos Estados Unidos (EUA) nos setores de saúde, serviços empresariais e manufatura.” lê o relatório publicado pela TRM Labs.

O RaaS visava principalmente saúde, serviços empresariais e manufatura dos EUA. As vítimas incluem American Associated Pharmacies, Hospital Memorial e Mansão (GA), e Weiser Memorial Hospital (ID), com pedidos de resgate de até US$ 1,3 milhão.

A TRM acredita que o grupo de ransomware Embergo pode ser um Gato Preto/Alphv sucessor com base em várias semelhanças técnicas e comportamentais, incluindo o uso da linguagem de programação Rust, um site de vazamento de dados com design semelhante e sobreposições on-chain por meio de infraestrutura de carteira compartilhada.

“Embora não seja tão prolífico quanto grupos como LockBit, Akira ou Cl0p, o TRM avalia que o Embargo provavelmente tem bons recursos e é tecnicamente capaz – potencialmente aproveitando a experiência ou as bases de código de agentes de ameaças anteriores.” continua o relatório.

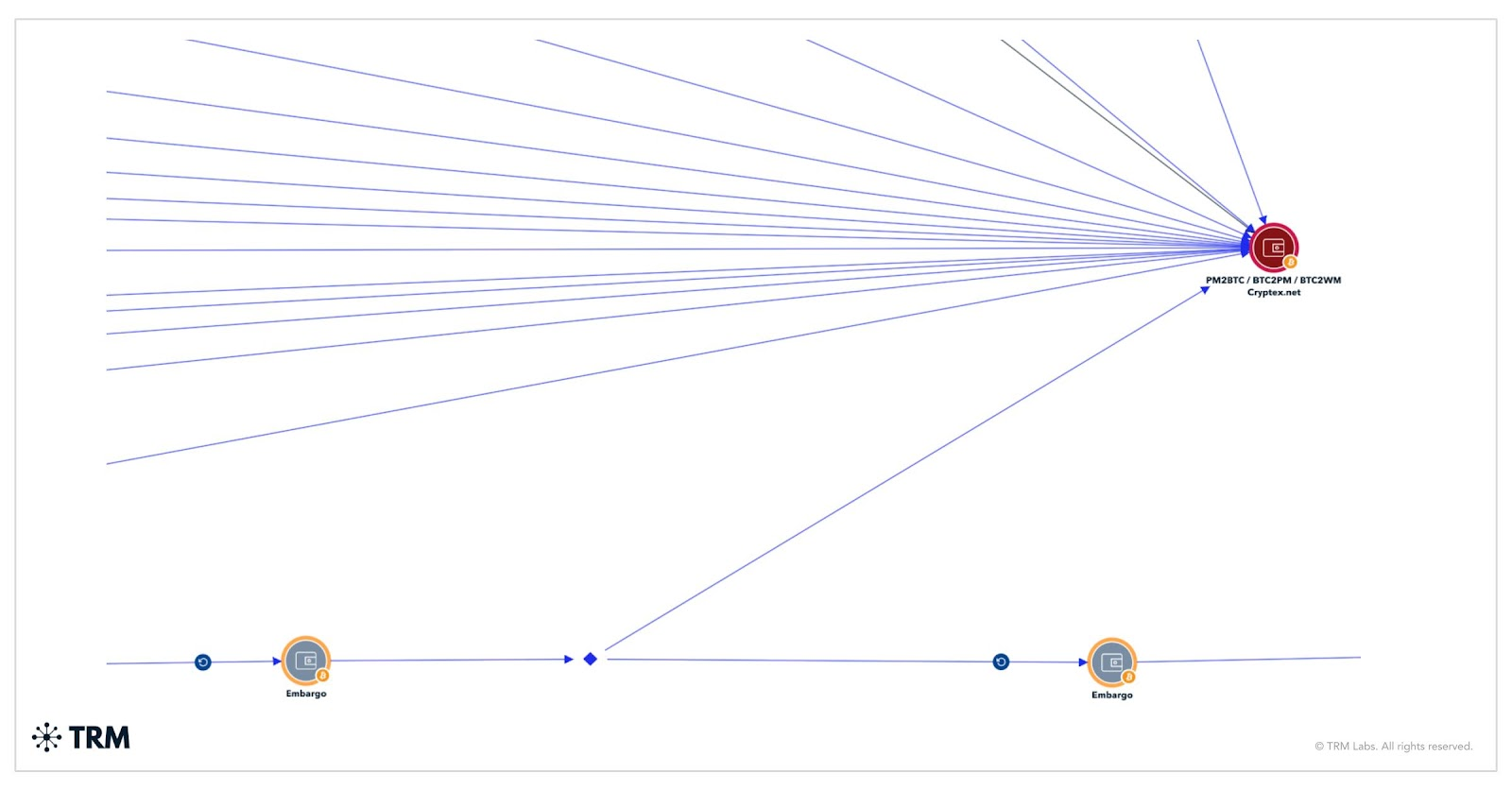

Os pesquisadores observaram que o grupo lava o dinheiro do resgate por meio de carteiras intermediárias, exchanges de alto risco e plataformas sancionadas, como Cryptex.net.

Os especialistas também descobriram aproximadamente US$ 18,8 milhões que permanecem inativos em carteiras não atribuídas, sugerindo uma tática de evasão deliberada.

O Embargo pode estar usando IA e ML para escalar ataques, criar iscas de phishing convincentes, adaptar malware e acelerar suas operações.

O embargo, embora motivado financeiramente, usou mensagens politicamente carregadas, sugerindo possíveis ligações com os estados. Ele visa principalmente saúde, serviços empresariais e manufatura para o máximo de disrupção, geralmente nos EUA, mas também na Europa e na Ásia. Os ataques à saúde colocam em risco o atendimento ao paciente, refletindo uma tendência de exploração de serviços críticos para alavancagem.

O embargo explora falhas não corrigidas ou usa phishing como vetores de acesso inicial e, em seguida, desativa as defesas, remove as opções de recuperação antes de criptografar os arquivos. Ele controla as negociações por meio de sua infraestrutura e administra um site de vazamento para pressionar as vítimas não pagantes, às vezes nomeando indivíduos. Usando dupla extorsão, também ameaça vender ou vazar dados roubados, ampliando os riscos financeiros, de reputação e regulatórios.

“Embora a IA esteja acelerando a escala e a sofisticação dos ataques de ransomware, ela também está se tornando uma ferramenta crítica para detê-los. As empresas estão usando IA para detectar sinais de comprometimento – como comportamento incomum de acesso e padrões de criptografia de arquivos”, conclui o relatório.

“O combate eficaz às ameaças de ransomware também requer colaboração entre os setores público e privado.”

Siga-me no Twitter:@securityaffairseLinkedineMastodonte

(Assuntos de Segurança–hacking,Embargo ransomware)