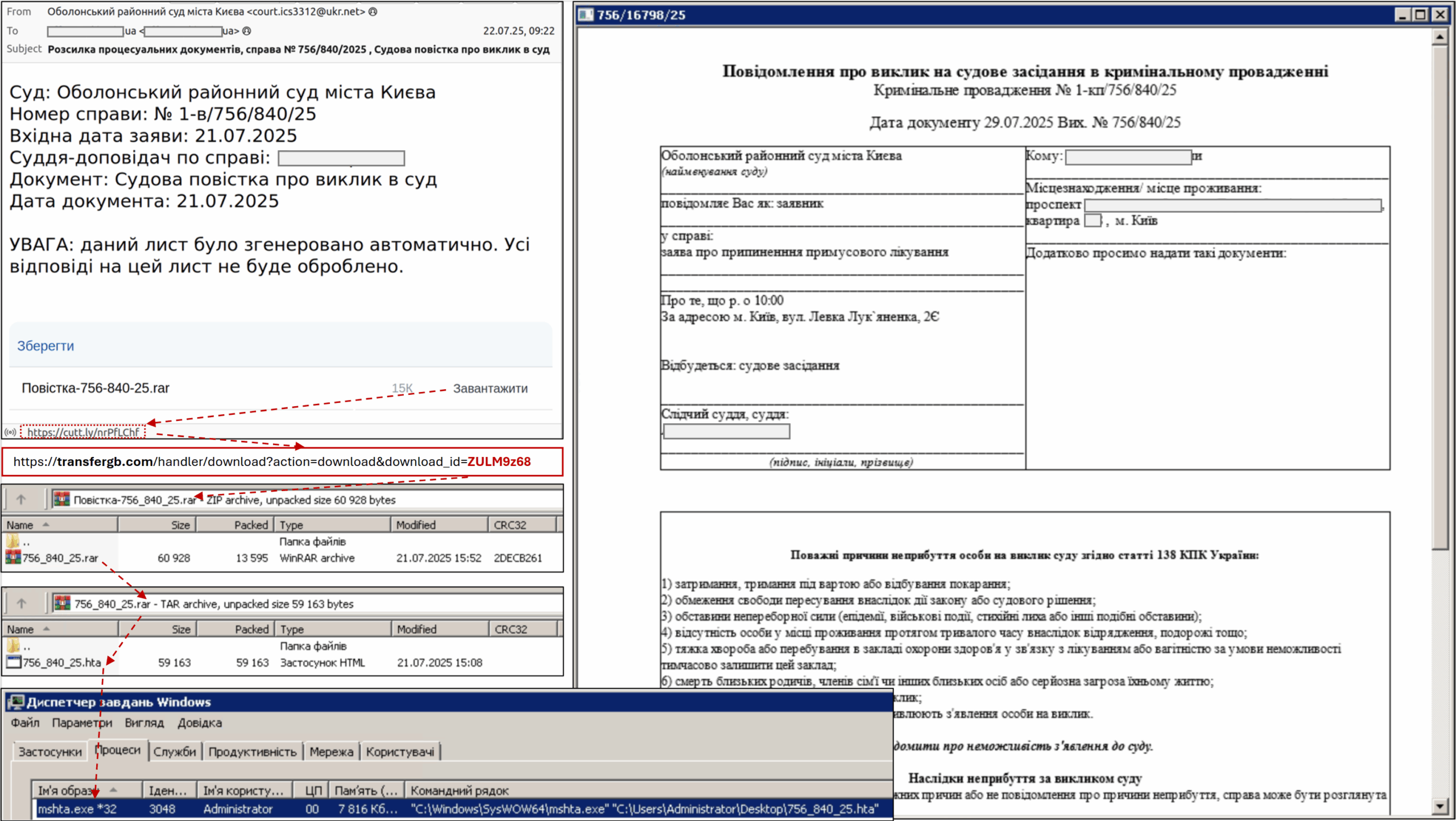

CERT-UA warns of UAC-0099 phishing attacks targeting Ukraine’s defense sector

CERT-UA warns of UAC-0099 phishing attacks targeting Ukraine’s defense sector Ukraine’s CERT-UA warns of phishing attacks by UAC-0099 targeting defense sectors, using malware like MATCHBOIL, MATCHWOK, and DRAGSTARE. Ukraine’s CERT-UA warns of phishing attacks by threat actor UAC-0099 targeting government and defense sectors, delivering malware like MATCHBOIL and DRAGSTARE. The National Cyber Incident, Cyber Attack, … Ler mais