47.000 indivíduos afetados pela violação de dados, revela o Conselho de Negócios de NY

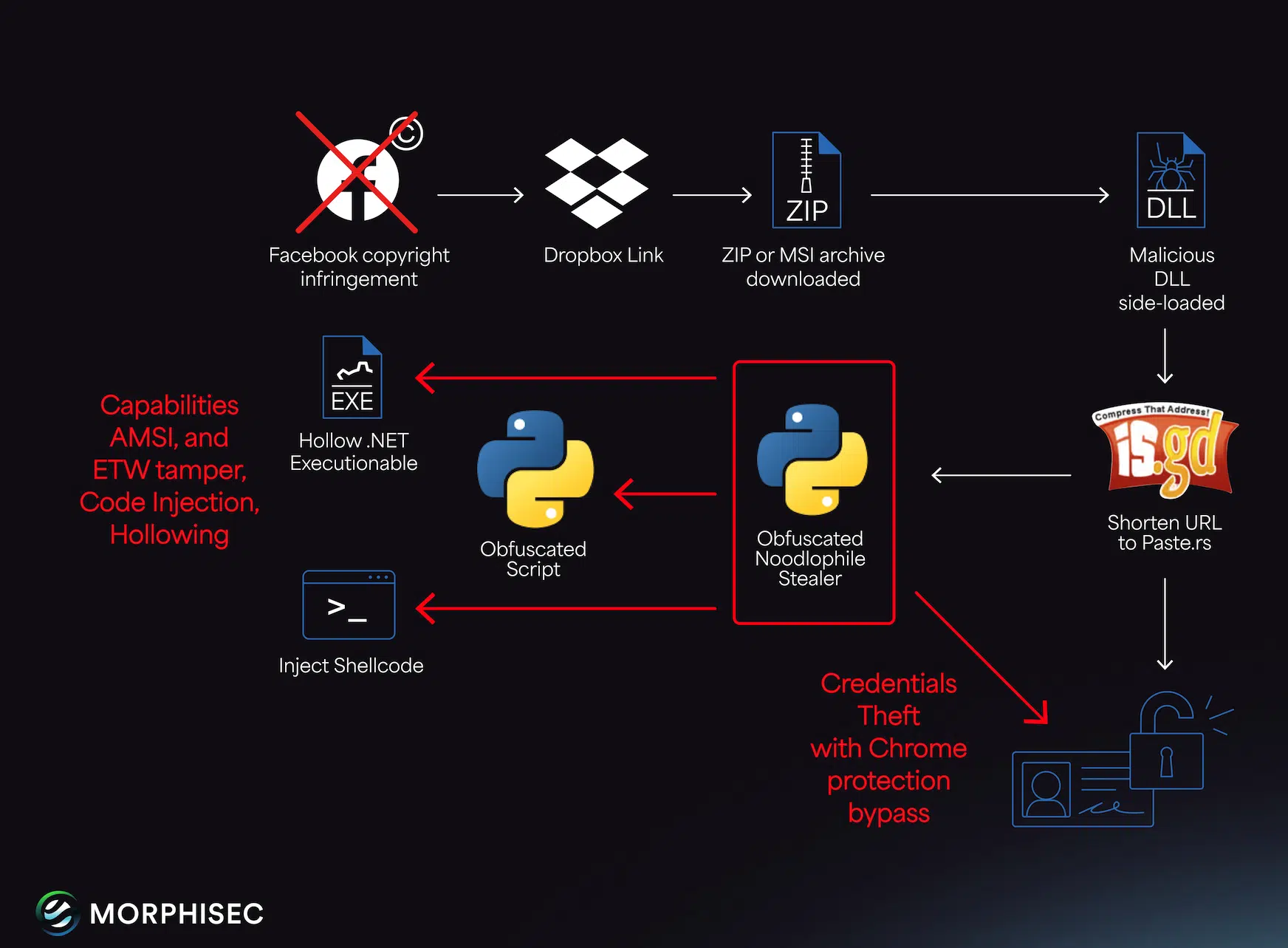

O Conselho Empresarial da Nova York, Inc., uma organização comercial proeminente com sede em Albany, divulgou uma violação de dados que afeta aproximadamente 47.329 indivíduos. A violação, caracterizada como uma intrusão do sistema externo comumente associada a técnicas sofisticadas de hackers, ocorreu em 24 de fevereiro de 2025, mas foi detectado apenas em 4 de … Ler mais